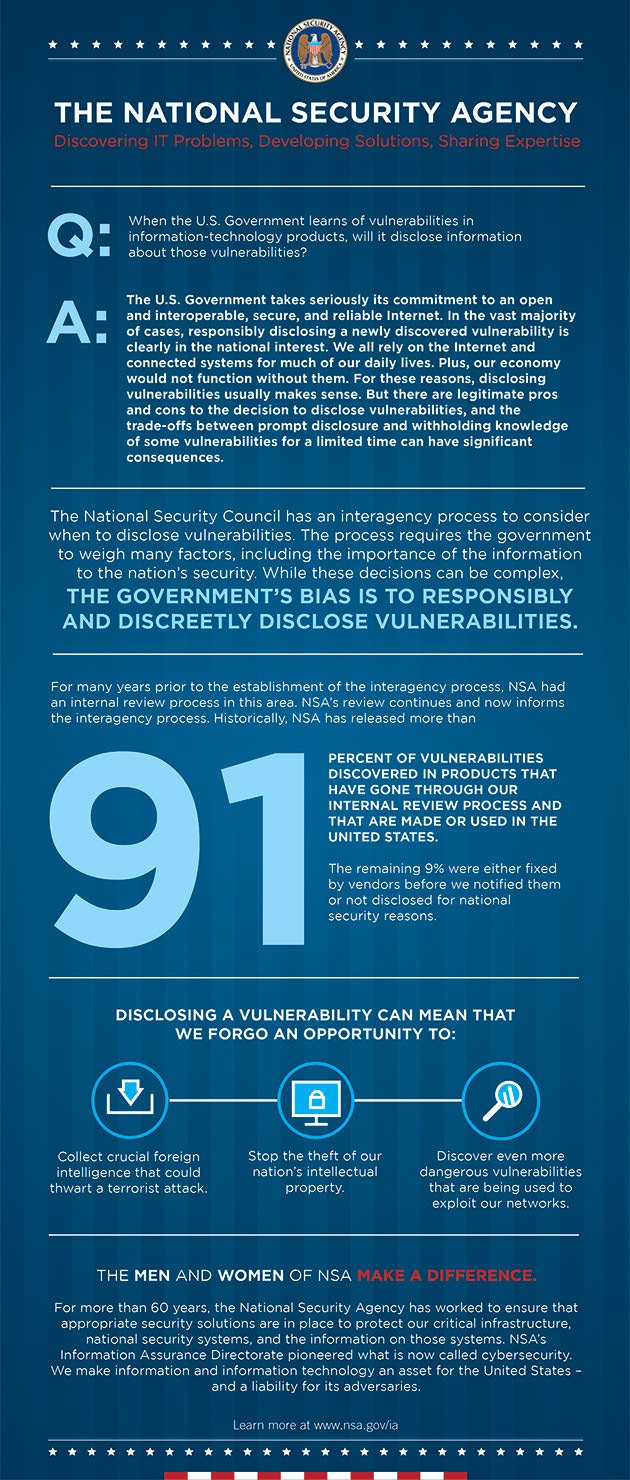

最近美國國家安全局(NSA) 被指控拿發現的資安漏洞來入侵取得情報,讓美國的科技公司曝露在被攻擊的風險中,但 NSA 回應他們已回報 91% 的漏洞。NSA 的回應有誤導之嫌,因為關鍵其實在回報的時間,即使有回報但先拿來運用就很有爭議了。

利用零時差漏洞獲得情報

這類型還沒被廣泛注意的漏洞,由於軟體公司還未推出修補程式,而稱為「零時差漏洞」。通常軟體公司或是資安專家都還未意識到其存在,對駭客或是間諜來說卻是不可多得的好情報,能夠神不知鬼不覺的潛入系統獲得想要的情報。

運用零時差漏洞最有名的大概是 Stuxnet 電腦病毒,由 NSA 與以色列情報部門合作,運用還未揭露的微和西門子 AG 公司的漏洞,拿來對付伊朗的核子設施,最後成功破壞伊朗的核子設施。

身為美國的頭號情報機關,NSA 自然也會好好善加運用手上發現的零時漏洞來獲得情報。只是 NSA 其實也有擔任美國國內資訊安全的顧問工作,放任旗下間諜利用零時漏洞,讓不少美國公司的軟體有未修補的漏洞,造成自己國內的資安風險。

NSA 的回應著重在數字,但是知道漏洞到公布的時間差也挺重要。

先前路透社曾報導,NSA 是全球零時差漏洞情報的最大買主。有些便宜的零時差漏洞情報只有 5 萬美元,有些像是最新 iPhone 的漏洞,則要價 100 萬美元。最後大概會在 NSA 出手,或是科技大公司買下。

NSA 如何決定哪些漏洞要回報,哪些漏洞則因「國家安全」而保留,相關機關組成資安委員會決定,而 NSA 下面的資訊保障局 (Information Assurance Directorate) 擔任執行祕書工作。

委員會則有職司美國國內安全的國土安全部,可以預期雖然情報單位想要盡可能利用漏洞,但揭露漏洞符合國家利益,最好得知漏洞到漏洞公開、發佈修補程式的時間差越短越好。如今轉向更防禦的角度,NSA 能做的手腳就少了,最重要的將是資安委員會決定漏洞存在的時間差長短了。

(本文由 TechNews 授權轉載)