商業電郵詐騙(Business Email Compromise,BEC)因成功率較高,近年在網絡罪犯之間愈見普及。BEC 是一種針對性的攻擊,而且非常個人化,以搏取更大機會得到回覆。網絡罪犯會冒充企業員工或值得信賴的夥伴進行電郵攻擊,例如網絡罪犯了解過某企業 CEO 的習慣後,便會冒充他向會計部發電郵,吩咐會計開支票予另一家公司,推說那是新的供應商。

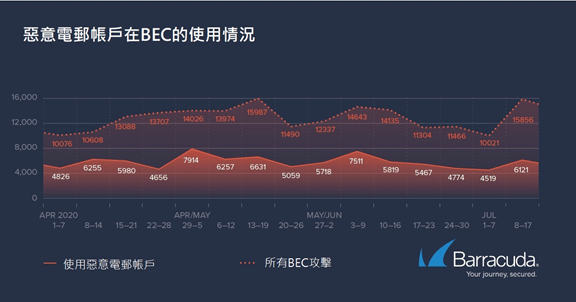

雲端安全解決方案供應商 Barracuda 最新發布的《焦點報告》(Threat Spotlight),便就網絡罪犯使用合法電郵進行冒充,以及商業電郵詐騙攻擊發出警示。自 2020 年初起,Barracuda 研究員已確認約 6,170 個使用 Gmail、AOL 和其他電郵服務的惡意電郵帳戶,對接近 6,000 間機構進行超過 10 萬宗的 BEC 攻擊。

惡意電郵帳戶佔 45%

網絡罪犯會利用合法的電郵服務註冊帳戶,用作仿冒和進行 BEC 攻擊。他們精心撰寫郵件,並只使用這些惡意電郵帳戶數次,以避開電郵服務供應商的偵測及攔截。因此每個用作 BEC 攻擊的電郵地址,均被視為惡意電郵帳戶。

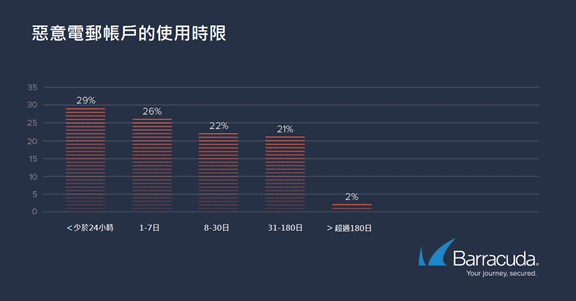

自今年 4 月 1 日起被偵測到的 BEC 攻擊中,與惡意電郵帳戶相關的佔 45%。大部分的網絡罪犯都不會長時間使用惡意電郵帳戶。雖然大部分惡意電郵帳戶壽命短,29%的惡意電郵帳戶更只被使用 24 小時,但亦有網絡罪犯會長年使用同一批惡意電郵帳戶發動攻擊,而且網絡罪犯在相隔一段時間後,重用惡意電郵帳戶發起攻擊的情況並不罕見。

他們首選的電郵服務為 Gmail,因容易取得、免費和容易註冊,而且其良好聲譽可令詐騙電郵通過服務商的安全過濾系統。值得注意的是,網絡罪犯雖會重覆使用惡意電郵帳戶,但他們也會改變電郵所顯示的姓名以嘗試不同仿冒。

如何保護機構免受惡意電郵帳戶攻擊:

- 投資防護解決方案免受 BEC 威脅:網絡罪犯專門設計 BEC 攻擊去越過電郵閘道,為了避開偵測,他們只會利用惡意電郵帳戶進行少量的攻擊。而採用了人工智能的防護方案則有助機構偵測 BEC 和其他欺詐攻擊,確認不尋常的電郵發件人、要求和其他通訊。

- 攔截由惡意電郵帳戶所發出的電郵:要確認攻擊者所使用的帳戶並不容易,網絡罪犯往往利用欺騙(spoofing)等技巧進行攻擊,令確認實際的帳戶更困難。由於每個惡意電郵帳戶只發出少量的攻擊,同一家機構成為同一個帳戶兩次不同的 BEC 攻擊的可能性不大,因此防護方案須能提供同類攻擊在不同機構的實時威脅報告,才可讓企業得到周全的保護。

- 安排員工培訓提高對釣魚電郵的安全意識:令員工可以察覺到機構以外所發出的電郵,和網絡罪犯的最新手法非常重要,因此安全意識培訓應該是機構安全保護措施的一部分。