網絡暗藏不少安全風險,一不小心可能就會遭受黑客和惡意程式攻擊,普通用戶為求自保都會選擇安裝防毒保安軟件,倘若防毒保安軟件存有漏洞就會令其用戶置身於安全危機中。

近日就有 Google 安全研究人員發現,Trend Micro 旗下防毒保安軟件中的密碼管理功能存有極大漏洞,該功能開放多個 API 可經網絡存取,令黑客能透過遠程指令執行用戶電腦中的程式,還可以存取用戶儲存的密碼。諸多漏洞令安全研究人員狠批設計荒謬,並建議 Trend Micro 應聘請專業的資訊安全顧問重新審視產品的安全性。

開放多個 API 軟件存漏洞 黑客可遠端指令控制執行任意程式

根據 Google Security Research Project 內的資料,Google’s Project Zero Vulnerability Team 其中一名安全研究人員 Tavis Ormandy 在 Issue 693 中匯報了該漏洞。他指當用戶在 Windows 安裝 Trend Micro 的防毒保安軟件後,其中一項名為 Password Manager 的附帶程式會預設安裝,並自動跟隨系統啟動運行。

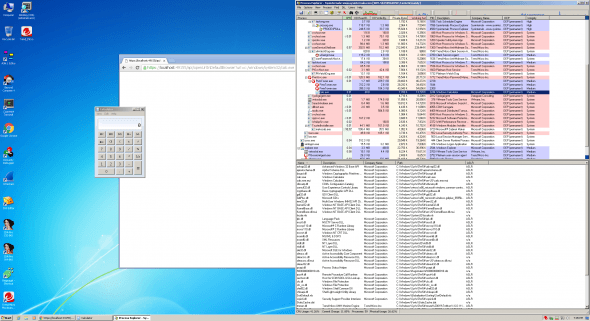

Tavis Ormandy 解釋,該 Password Manager 是用 JavaScrip Node.js 寫成,並會開放多個 HTTP RPC ports 負責 API 請求,黑客只需要約 30 秒時間,就可以利用其中一個 HTTP RPC ports 執行任意指令,簡單地透過瀏覽器執行 ShellExcute。Tavis Ormandy 亦示範了控制方式,只需在瀏覽器輸入特定的指令,就成功運行 Windows 系統內置的計算器程式,這意味著黑客同樣可透過指令執行任何程式。

同時亦代表,黑客可透過遠端傳送 JavaScript 指令,在用戶無法察覺的情況下隱蔽下載並執行惡意程式,甚至刪除儲存在硬碟中的資料。Tavis Ormandy 還在開放的 70 個 API 中,發現其中一個可以存取 Password Manager 中儲存的密碼,他建議 Trend Micro 應暫時停用該功能並向用戶道歉。

預設關閉 Sandbox 保護機制 研究人員狠批設計荒謬

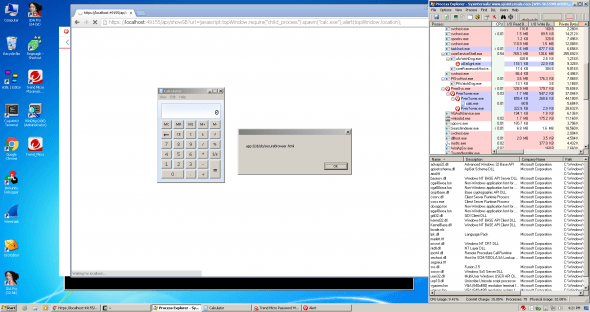

隨著 Tavis Ormandy 更深入研究漏洞,並嘗試了解 SB Shell 的運作,他發現 /api/showSB endpoint 顯示其調用了舊版本(Version 41)的 Chromium 瀏覽器,而且是預設關閉了 Sandbox 保護機制,更嚴重的是還在 UserAgent 上顯示為 Secure Browser 安全瀏覽器。

對於這樣的行為,Tavis Ormandy 表示無言以對,並形容這是他見過的最荒謬的設計。預設關閉了 Sandbox 保護機制這樣的行為,令他質疑產品是否沒有經過資訊安全顧問的審核就推送給所有用戶。另外他對開放多個可經網絡存取的 API 仍感到憂慮,並建議 Trend Micro 應聘請專業的資訊安全顧問,盡快重新審視產品的安全性。

根據 Issue 693 中提供的資料,Password Manager 和 Secure Browser 是 Trend Micro 兩款保安軟件 Premium Security 10 和 Maximum Security 10 中的內置功能。漏洞於 2016 年 1 月 5 日由 Tavis Ormandy 匯報給 Trend Micro,隨後 Trend Micro 陸續於 1 月 9 日及 11 日釋出強制自動更新修復漏洞。目前 Issue 693 已顯示為 Fixed 狀態,更多有關漏洞的細節及實現攻擊方式可到該頁面查閱。

Source: Google Security Research Trend Micro TheNextWeb