惡意程式不一定要大肆破壞勒索,有時候暗中挾持用戶裝置亦能為攻擊者獲利。網絡保安公司 Check Point 的流動安全研究團隊近日表示,一款名為 CopyCat 的惡意程式已在全球範圍感染超過 1,400 萬部 Android 裝置,藉由解鎖裝置和下載假冒應用的方式,透過欺詐廣告就令幕後黑客在短短兩個月內獲取 150 萬美元的收益。

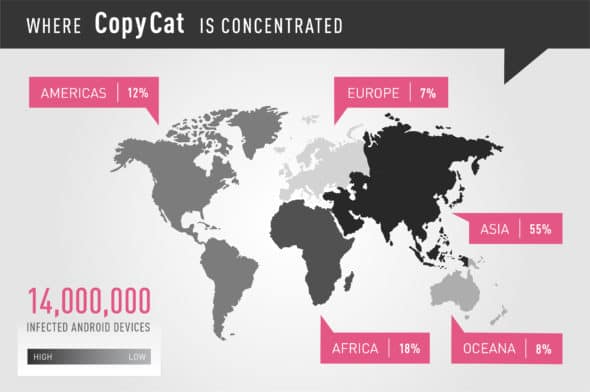

感染裝置下載假冒程式 亞洲成重災區

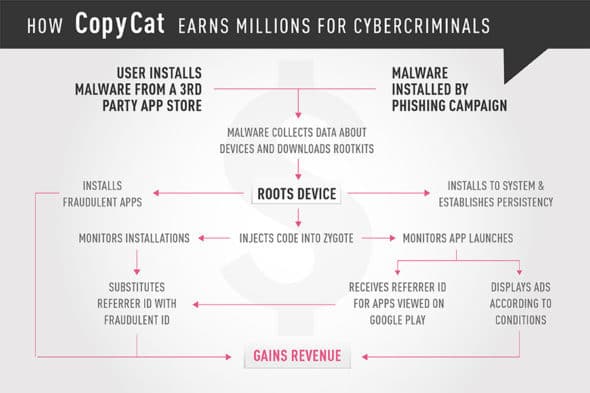

研究團隊指出,大量用戶仍從第三方應用市場下載應用程式是感染 CopyCat 的主因。CopyCat 的感染方式,是透過假冒其他熱門的手機應用來瞞騙用戶,一旦用戶下載,就會收集用戶的裝置數據,並暗自下載 Root 工具將裝置解鎖,獲取裝置權限後便透過感染裝置的 Zygote 獲知用戶下載過的應用程式,並以假冒的應用取代。

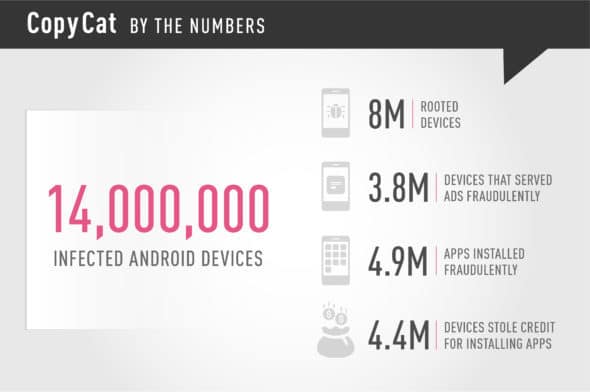

然後 CopyCat 就會將受感染裝置上每款應用的用戶 ID 替換成黑客使用的 ID,使所有彈出的廣告均令黑客獲取收益。根據 Check Point 的統計數據,全球已有 1,400 萬部受感染,當中有 800 萬部遭 Root 解鎖,黑客在短短兩個月就透過展示的 1 億條廣告賺取超過 150 萬美元的收入。

Check Point 進一步指出,CopyCat 是利益 5 個 Android 5.0 或更早版本的系統中的安全漏洞來散播。雖然這些漏洞早已已發現並修復。但用戶若在第三方應用市場下載應用程式仍有機會受感染。而 Google 則表示,只要使用用戶裝置有使用 Google Play Protect,它的持續更新可使較舊的 Android 設備也不會受 CopyCat 影響。

Source: Check Point