量子運算雖然仍然未完全普及,但其運算潛力相當強勁,最近英國網絡安全監管機構 National Cyber Security Centre(NCSC)更呼籲企業和政府機構為量子運算帶來的黑客威脅做好準備,並該用更強大的加密方法以抵禦新技術的破解能力。

NCSC 表示,量子運算快速發展帶來的風險尚未得到足夠重視,組織應該立即開始準備,企業和政府需要未雨綢繆,以防範未來可能出現的大規模加密系統失效。NCSC 在指南中明確指出:「未來大規模、容錯量子運算機對加密技術的威脅現在已被充分理解。」雖然量子運算技術目前仍處於初期階段,但考慮到近期技術進步的速度和對該技術的巨額投資,監管機構預計「Q 日」,也就是強大的量子運算機能夠破解當今保護數碼數據的最常見加密方法的那一天,可能在 2035 年前後就會到來。

然而,NCSC 發言人謹慎地表示,2035 年的期限並不等同於預測具有黑客能力的量子運算機何時可行。「我們希望向後量子加密技術的遷移由成熟的技術解決方案的可用性推動,以應對威脅,並相信 10 年足以讓這些解決方案發展成熟,這種方法比預測量子運算的發展具有更少的內在不確定性。」

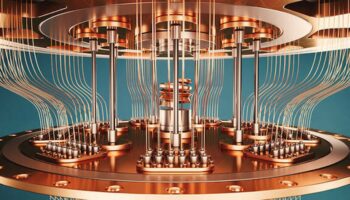

量子運算機最終將能夠以指數級速度比使用二進制位進行運算的標準運算機更快地處理數字。使用量子「量子比特」(qubits),而非經典運算中的「比特」(bits),它們將能夠有效解決保護當今大多數網絡的公鑰加密技術所依賴的複雜數學問題。

去年,美國國家標準與技術研究院(National Institute of Standards and Technology)發布了三種經批准的安全算法,各國和企業可以使用這些算法來保護資訊免受量子黑客攻擊。NCSC 建議制定遷移網絡以使用後量子加密的時間表,並表示調整必須早在 2028 年就開始,以避免第一批量子運算機到來時的匆忙應對。

NCSC 建議組織在 2028 年前進行「全面的偵測演習」並制定遷移計劃,以保護敏感數據。目標是避免由於執行不力而導致的潛在「大恐慌」,並呼籲提高對威脅的認識。而歐洲刑警組織(Europol)也與最近的報告中警告,量子運算、人工智能和區塊鏈已成為犯罪的「催化劑」,透過提高速度、覆蓋範圍和複雜性來「提高犯罪行動的效率」。

事先加強數據保安避免未來損失

這個風險對於那些處理敏感數據和依賴安全加密技術的行業來說尤其嚴重,即使強度較高的現代加密方法也並非永久安全。隨著量子運算的發展,目前廣泛使用的 RSA 和 ECC 等公鑰密碼系統將變得脆弱。這意味著企業需要重新評估其長期安全策略,並為加密系統的重大變革做好準備。

企業亦應該開始評估其「加密債務」,對所有依賴可能被量子運算機破解的加密標準的系統和數據進行審計。這包括不僅要考慮目前使用的系統,還要考慮過往數據。攻擊者可能已經在收集加密數據,等待未來使用量子技術解密。對於需要長期保密的數據(如醫療記錄、國家安全資訊或電子資產),這種「現在收集,未來解密」的威脅尤為嚴重。

同時,也需要開始規劃向後量子加密(Post-Quantum Cryptography, PQC)的過渡。這不僅是一個技術挑戰,更是一個管理和組織挑戰。根據 NCSC 的建議,組織應該在 2028 年前進行全面評估並制定遷移計劃。這意味著需要分配資源、培訓人員並可能重新設計系統架構。早期準備可以避免在量子運算機實際出現時的混亂和匆忙。

金融服務、醫療保健、電訊和政府部門等處理高敏感數據的行業應優先考慮這一轉變。對於這些行業而言,保護客戶和公民數據的完整性和機密性至關重要,失敗可能導致嚴重的法律、財務和聲譽損失。

不過企業也可以將這一挑戰視為機遇,透過在安全方面的前瞻性投資建立競爭優勢。那些率先採用後量子加密技術的組織可能會發現自己在市場中佔據有利位置,能夠向客戶保證即使在量子運算時代,他們的數據也是安全的。