本港企業普遍已實施一定程度的保安政策,然而投資與成效往往出現落差,甚至因網絡保安威脅不斷演進而不得不按需增加部署各式保安方案。Ovum Research 早前一項調查報告即指出,過半(62%)受訪香港企業採用逾 10 種保安工具,然而擁有大量保安工具容易導致安全部署零散,進一步增加企業網絡安全管理的複雜性和維護成本。

而隨着愈來愈多企業正部署或已遷移至雲端,網絡環境愈趨複雜,惟不少企業卻誤以為邁向雲端後,網絡安全可全盤交由雲服務供應商把關,往往忽略了企業端點保安其實同樣重要。Palo Alto Networks 香港及澳門董事總經理馮志剛認為,網絡安全應屬雲服務供應商和企業雙方的共同責任,企業應穩守端點安全,宜先發制人堵塞漏洞。

端點安全現隱憂 疊床架屋無助偵測

Ovum Research 調查報告顯示,76% 大型機構認為雲服務供應商提供的保安足以保護公司免於雲端相關的威脅。不過馮志剛就指出,企業最常面對和最容易忽略的網絡保安威脅其實在於端點安全。據 SANS Institute 測試所得,端點偵測及回應(Endpoint Detection and Response,EDR)產品普遍僅能偵測到 26% 的初始攻擊媒介,另 Palo Alto Networks 新近發佈的《網路威脅報告: 偵察 2.0》更指出,77% 成功的攻擊乃由無檔案惡意程式(Fileless Malware)發動,只有 23% 是透過檔案發動攻擊;證明無檔案攻擊容易繞過傳統保安,令偵測更加困難。

馮志剛提醒企業面對複雜、動態且多向量的網絡保安威脅,胡亂疊加 EDR 只會構成過於複雜的環境,令保安操作和端點管理之間的鴻溝日益加深。假如端點保護平台(EPP)未能有效提供預防措施,而 EDR 未能成功偵測攻擊,則無法提供任何回應建議,保安威脅可謂逼在眉睫。

端點+網絡+雲端易造成保安盲點

企業近年紛紛進行數碼化轉型,令其受攻擊面(attack surface)從端點延伸至網絡,再進一步擴展至雲端,容易造成保安盲點。 IT 團隊需要橫跨整個網絡基建的全面可視性,以提升偵測與回應率、更迅速作出安全事件應變,同時縮短惡意程式潛藏網絡的駐留時間(dwell time)。

可惜企業保安政策往往缺乏前瞻性,普遍頭痛醫頭腳痛醫腳,例如 WannaCry 肆虐全球,企業便爭相部署針對勒贖程式的進階威脅保護方案。雖然採用當下最頂尖的技術,然而保安方案若未能無縫整合,欠缺單一操作介面,則容易造成以下問題:

- 警報超負荷:部署大量保安工具的缺點之一是難以一一處理海量的系統安全警報。Ponemon 研究所一份全球性調查研究便顯示,59% 受訪者表示其漏洞應對程式效率未如理想;其中,63% 面對海量的安全警報感束手無策,認為此情況會構成保安問題,或會因警報超負荷而忽略了重要的安全警報。

- 孤島運作:IT 團隊對資訊孤島絕不陌生,同樣地,缺乏一致、整合的保護會造成脆弱、複雜的孤島環境,令保安操作、桌面和伺服器管理,以及安全事件應變(Incident Response,IR)之間的通訊和覆蓋範圍上造成空白。

- 安全性不足:保安操作效率欠奉,令惡意程式和漏洞利用防禦技術之間留下巨大的缺口。而隨著企業的業務範圍擴展至流動領域、雲端和物聯網(IoT),這些缺口將進一步擴大。Ponemon 研究所揭示,約 67% 機構認為他們缺乏時間和資源去應付所有漏洞以避免數據外洩;另 65% 渴求具備自動發現功能的漏洞管理工具。

▲ Toyota Motor Europe(TME)保安工程師 Hein Vandenabeele 強調端點保安須提供全面的可視性。

▲ Toyota Motor Europe(TME)保安工程師 Hein Vandenabeele 強調端點保安須提供全面的可視性。

對症下藥不如先發制人

端點保安在企網絡保安上舉足輕重,原因是針對性攻擊通常在機構防禦中最薄弱的一環發生,也就是端點。Toyota Motor Europe(TME)2 年前就曾被大量針對性濫發電郵攻擊,保安工程師 Hein Vandenabeele 憶述當時採用的傳統進階惡意程式掃描效果並不理想,於是決意進行大改革,利用 Palo Alto Networks Security Operating Platform 將歐洲安全網絡統一和標準化,令整個網絡均能提供可視度,讓他們得以對威脅作出快速反應。

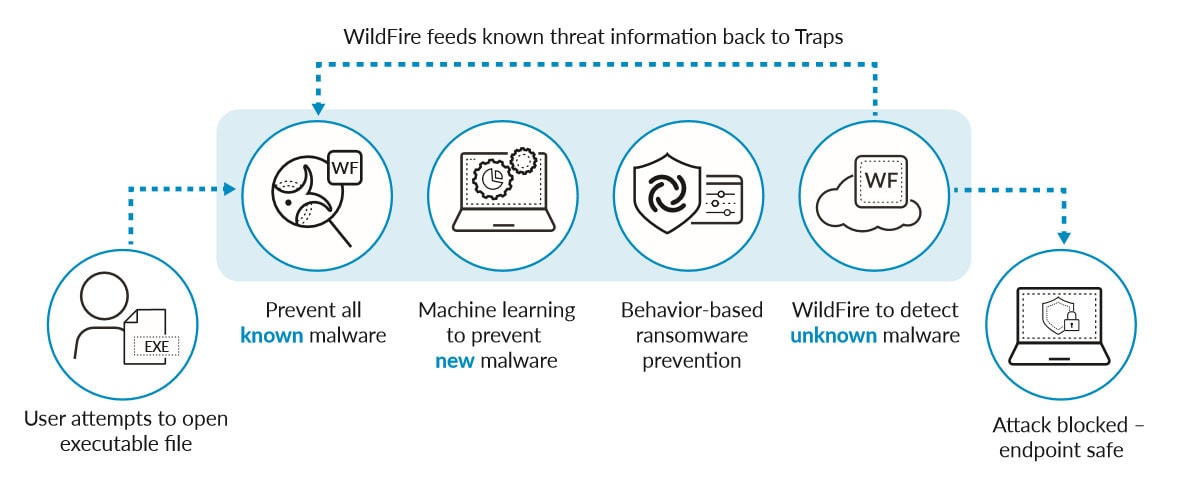

「傳統方案防護不足,又無法辨識應用,如今則可兼容應用程式和通訊埠(port);過去我們對攻擊來自何方毫無頭緒,現時透過 WildFire 結合 Traps Advanced Endpoint Protection,整個網絡均能提供清晰的可視度。員工更可攜 PC 回家或出差,即使未登入網絡,只須啟動 PC 即受保護。是項部署覆蓋整個歐洲包括防火牆設備、Proxy、端點操作系統以及端點保護,分別橫跨 20 多個國家逾 12,000 個端點,為我們節省多達三位數的時間。」Vandenabeele 亦認同雲運算乃大勢所趨,因此網絡保安可視性對未來的異架構十分重要。

Palo Alto Networks 建議企業借鏡 Toyota Motor Europe 的成功案例,若現行保安政策不足以提供周全保護,保安團隊應考慮採取以下四個措施以降低保安風險:

- 部署由 AI 和機器學習支援的整合式保護、偵測和應變操作,透過自動化填補網絡保安的空白。

- 部署統一的管控,為網絡保安團隊、端點和網絡管理員和安全事件應變中心提供無縫的通訊。

- 大幅降低警報級別。

- 要取得機構整個基建(端點、網絡和雲端)的全面可視度,以縮短偵測和回應需時,從而縮減威脅潛藏時間。

▲ 由 Wildfire 偵測已知及未知威脅,經機器學習分析後由 Traps Advanced Endpoint Protection 及時阻截,成功保護端點。

▲ 由 Wildfire 偵測已知及未知威脅,經機器學習分析後由 Traps Advanced Endpoint Protection 及時阻截,成功保護端點。

知己知彼必讀《網路威脅報告:偵察 2.0》

網絡保安威脅層出不窮,企業必須知己知彼方能制定有效防禦策略。由 Palo Alto Networks 編撰的《網路威脅報告:偵察 2.0》將針對無檔案攻擊技術、常見攻擊手法、成功入侵後如何就地取材以進一步行動等作詳盡講解,讓保安團隊對此隱形保安威脅加深認識。

此外,該報告內容亦包括備份伺服器因何會成為企業網絡保安的致命傷;黑客如何透過 AutoSploit 、Metasploit 和 Shodan 等滲透測試工具自動化及簡化攻擊,令門檻大降,即使資歷最淺的滲透測試人員和黑客也能夠發動攻擊。報告更會披露如何能先發制人,透過正確的技術如運用 Cortex XDR 的機器學習分析網絡、端點和雲端數據,從而協助保安團隊阻止網絡攻擊得逞。