OpenSSL 再被發現漏洞,但是次的漏洞與近期被發現的 Heartbleed 無關,此漏洞自 1998 起就存在於 OpenSSL 內。據 Google 軟件工程主任 Adam Langley 指此漏洞已存在於 OpenSSL 的編碼中至少 15 年,並對 OpenSSL 團隊長久以來均未能發佈此重大漏洞表示遺憾。他續指此漏洞的危險程度仍大不如 Heartbleed,而若黑客欲使用此漏洞,亦需要確保對像正使用網頁瀏覽器或其他有使用 SSL 協議的程式。

重要漏洞存在良久

即使其危險性不如 Heartbleed,但用戶亦應儘快更新。因為如 NTT Com Security 的評估主任 Chris Camejo 所指,因為此漏洞已存在良久,並可能為人所熟悉,令其危險性大增。他又指,此漏洞將容許黑客將已加密的資料破解,令 OpenSSL 的意義全失。用戶的密碼、信用卡號碼及其他敏感資料全暴露在網絡之中。

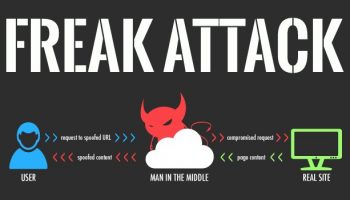

而 Red Hat 的產品安全高級經理 Mark Cox 在另一篇訪問中指,此漏洞的形式為 “man-in-the-middle”。換言之,使用此漏洞的重點是需要有一位黑客處於伺服器端 (server-side) 與客戶端 (client-side) 之間才可發揮其功能。

Android 用戶最高風險

換言之,所有未有配備 OpenSSL 的軟件均不會受到影響。但若黑客使用了此漏洞,則可以跳過 SSL 而直接存取到原始數據 (raw data),此則為嚴重問題。據 OpenSSL 的安全公告指出,只有在用戶端和伺服器端都同時安裝有瑕疵的版本時才會受上述威脅。

而最受此漏洞影響為使用舊版本 Android 而又連接了虛假的 Wi-Fi 熱點的用戶。由於大部份的 Android 用戶,只可依賴廠商為他們手上的裝置提供系統更新,因此他們為最受影響的用戶群。

OpenSSL 的更新現已準備完成並準備好發放,相信各軟件商亦會陸續更新其軟件,以避免造成任何不必要的恐慌及安全問題。而各位伺服器管理員亦需要儘快下載及安裝修更新以避免任何不必要的資訊安全問題。

Source:ZDNet