至今年起勒索軟件成為最嚴重的資安威脅,當中又以 Locky 最惡名昭彰。到底 Locky 一年以來有甚麼改變?網絡安全公司 Forcepoint 回顧了 Locky 今年 2 月至今的演化史。

2 月:Locky 誕生

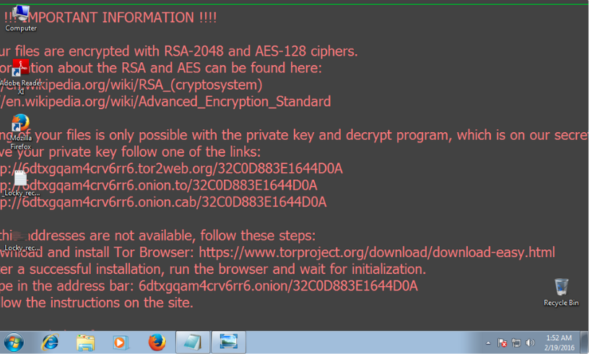

勒索軟件 Locky 的樣本於今年 2 月首次被採集。Forcepoint 稱,他們很快便分析了 Locky C&C 伺服器的域名產生機制(domain generation algorithm,DGA),使 Locky 開發者暫停活動。

2 月 24 日 Locky 回歸,其 DGA 已有改良,而且加入新功能,當電腦使用俄羅斯語時就會不加密檔案。

5 月:Locky 消失

Locky 的散播依賴彊屍網絡 Necurs,但 Necurs 於 5 月 31 日停止運作,使 Locky 消失。

6 月:Locky 回歸

好景不常,Locky 於 6 月 21 日全面回歸,進行大型的散播活動,而且比之前有所改良, 加入反偵測技術。6 月 27 日,Locky 變種 Zepto 被發現,加密的檔案都以 zepto 而非 locky 作副檔名。

7 月:離線加密

Locky 於 7 月 12 日加入離線加密功能,以防 Locky 因無法連上 C&C 伺服器而被「廢武功」。

Locky 如果多次都失敗就會進入離線加密模式。由感染 Locky 至啟動離線加密只需 1 至 2 分鐘,即使管理員察覺惡意連線請求,也來不及保護檔案。離線加密採用的是內置的 RSA 金鑰。

9 月:嘗新意念

部分的 Locky 開始用木馬下載器來植入程式,該個特色首次在俄羅斯地下論壇發現。值得一提的是,Locky 的開發班底曾於六月開發另一款勒索軟件 Bart,正正是用下載器來安裝惡意程式的。

10 月:享受成果

10 月 7 日部分 Locky 分支網絡的傳播變得沉寂,原因不明。Forcepoint 推測開發者正在放假享用勒索成果,不過很快他們便「重返工作」。

11 – 12 月:C&C 流量改變

部分 Locky 分支網絡的 C&C 域名開始改變,由原來的 .php 變成 .cgi。一直沿用、識別加密檔案的副檔名亦有改變,如 .aesir 變成 .zzzzz 後,再變成 .osiris。

Source : Forcepoint