勒索軟件不斷出現變種,可謂令人防不勝防。早前 Unwire.pro 曾報導過的新型變種勒索軟件 Locky 就被發現正不斷加速散播,企圖感染更多用戶的電腦以加密檔案的方式索取解密贖金。日前香港電腦保安事故協調中心 (HKCERT) 亦發出保安公告,指已收到大量受害者的報告,提醒用戶要注意數種已知的惡意電郵標題,切勿輕易下載開啟當中的附件。

避免下載不明附件 四種惡意電郵標題要小心

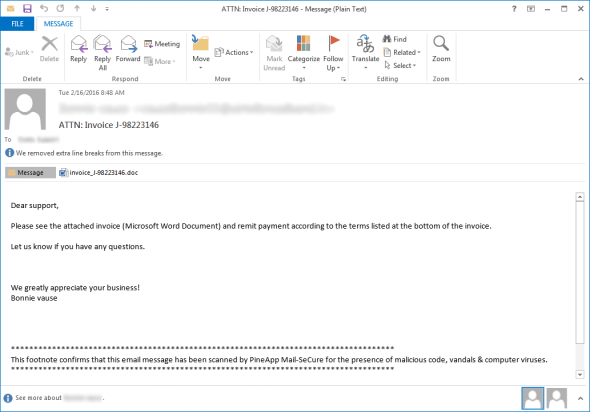

上月 Unwire.pro 在報導 Locky 的攻擊方式時已提到,它會先偽裝成正常的商業往來郵件,然後附帶 Microsoft Word 或 Excel 格式的文檔,一旦用戶開啟檔案又被欺騙啟用巨集的話,就會暗地下載 Locky 勒索軟件加密用戶電腦中的檔案,儼然 90 年代的巨集病毒。最近 HKCERT 就公佈了更多已知的相關資料,提醒用戶需提高安全意識。

HKCERT 指 Locky 現時正透過大量垃圾郵件及被入侵的網站快速散播,目前 HKCERT 也已經收到大量受害者的報告。部份受害者往往是在打開垃圾電郵的附件時受到感染,而現時已知的垃圾電郵標題包括:

- ATTN: Invoice J-[RANDOM NUMBERS]

- Your booking [RANDOM NUMBERS] is confirmed

- Payment ACCEPTED [RANDOM NUMBERS]

- FW: Invoice 2016-M#[RANDOM NUMBER]

這些惡意電郵中的附件,如上述般可能是已啟動巨集的微軟 Office 檔案,亦可能是包含 javascript (.js) 的 zip 壓縮檔案或其他格式的檔案。而這些帶有惡意程式或代碼的附件通常是一個可以避過反惡意軟件偵測的下載器。此外 HKCERT 亦發現部份受害者在訪問被黑客入侵的網站時受到感染,而這些網站主要是針對 Internet Explorer 的用家。

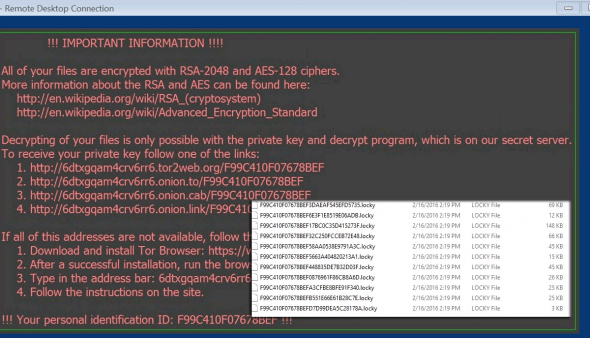

Locky 會快速感染並加密用戶電腦中近乎所有格式的檔案,甚至連儲存在網絡服務中的檔案亦未能倖免,並將所有加密的檔案置換成 .locky 的檔案格式。而被勒索軟件加密的數據將無法恢復,受害者需要支付 0.5 到 2 個 Bitcoin(約 208 至 800 美元價值)來換取解密鑰匙。

Locky 加速散播網絡 及早備份預防勝於事後補救

HKCERT 方面亦提供相應的建議給用戶:刪除收到的可疑電郵,尤其是包含連結或附件的;部份微軟 Office 檔案會要求用家啟動巨集以觀看其內容,對此類電郵附件必須提高警覺;定期備份電腦上的檔案;確保更新電腦上的保案軟件;保持更新操作系統及其他軟件。

Unwire.pro 亦在早前的報導亦指出 Locky 正翻譯多國語言版本,其中就包括日本語等亞太地區語言版本,估計很快就會由歐美蔓延到亞洲地區,而 HKCERT 近日發出的保安公告亦證實了這點。

因此不論是個人用戶還是企業都應提高對勒索軟件的警惕,除了參考 HKCERT 方面的建議外,還可以瀏覽 Unwire.pro 月前針對勒索軟件應對策略的專題文章中的建議,及早防範,避免重要資料的損失。

Source: HKCERT