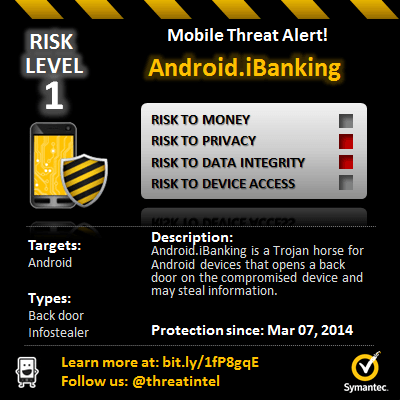

近日不少用戶回報指,使用的 Android 手機受到不明程式攻擊,知名防毒軟體商 Symantec 分析發現此為 iBanking 惡意程式的變種。但與從前的 iBanking 不同的是,它被駭客改造為更具危險性 Android 惡意程式,不但可輕易竊取使用者的手機資訊,更令電話內容、SMS 訊息和 GPS 位置等都可竊取,而且該惡意程式在黑市兜售只賣 5,000 美元,未來恐發生 Android 裝置感染嚴重災情。

社交工程騙取信任

據知名防毒軟體商 Symantec 分析後發現,過往專門攻擊網路銀行與線上理財的 iBanking 木馬病毒,已被點客改造為更危險的Android 惡意程式。「加強版」iBanking 除會竊取使用者的手機資訊使手機號碼、型號、系統資訊等外,還可竊聽電話、錄音並攔截各種 SMS 收發以及取得 GPS 位置。此外,iBanking 還會將竊取到的資料即時上載到黑客的伺服器,當使用者逕行刪除或停止其運作時,iBanking 還會阻止用戶刪除或恢復手機到原廠設定。

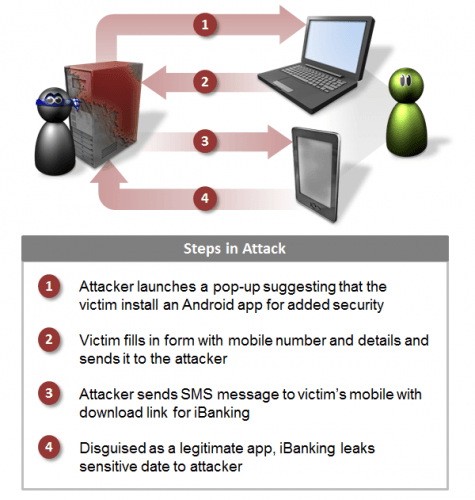

新版 iBanking 主要透過 Social Engineering 方式來誘騙使用者,先透過受感染的金融業者電腦作跳板,當使用者開啟銀行或社交網站時,就會收到要求用戶同時在 Android 手機上安裝 APP(下載 apk 形式,而非透過 Google Play),以提供額外防護的訊息框。由於 iBanking 偽裝成真正社交或銀行網頁,用戶往往不經意就會將惡意程式下載至 Android 裝置上。

加入了防止逆向工程機制

但更令人驚訝的是「加強版」iBanking 本身亦加入了 AES 加密與代碼混淆(Code Obfuscation)保護,當偵測嘗試逆向工程的行為時,iBanking 不會如常啟動以防止保安人員取得更多有關 iBanking 的訊息以及原始碼及防止其他黑客竊取程式。

「加強版」iBanking 可經黑市買入以 5,000 美元買入,遂成為網路犯罪集團對金融機構的攻擊方式之一。Symantec 同時亦指隨著 Source code 流出,使用 iBanking 作為攻擊手段有增長趨勢,未來恐將成為黑客竊取客戶手機資料小工具之中。