OpenSSL 小組日前對外發出緊急通知,由於在 OpenSSL 1.0.2d 及 1.0.1p 上發現可被黑客遠端遙控、發動 DoS 攻擊與外洩記憶體資料的高風險漏洞,故將於 7 月 9 日推出上述兩個版本的更新,以堵塞相關漏洞。

OpenSSL 遍布各種服務 牽連甚廣

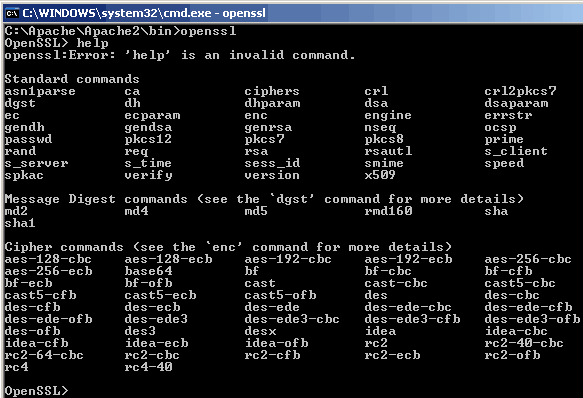

由於 OpenSSL 為相當普及的網落加密軟件函式庫,而其服務亦相當廣泛,遍布如 Apache、Nginx 等網站伺服器、郵件伺服器、即時通訊伺服器、VPN、UTM、防火牆等多種專業產品。

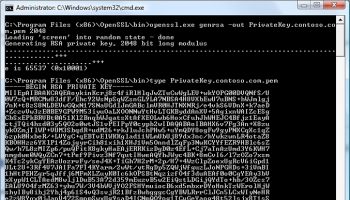

故此 OpenSSL 研究小組日前就作出緊急通知,預計於國際標準時間 7 月 9 日 00:00,推出 OpenSSL 1.0.2d 與 1.0.1p 等更新版本,以修復具高風險 (High Severity) 的資安漏洞,但更新版本將不會對較早期的 1.0.0 與 0.9.8 版造成任何影響。

其實 OpenSSL 出現資安漏洞及隨後將造成的廣泛影響已於 Heartbleed 事件中可見一班,當時 Heartbleed 爆發一段時間後,仍有數十萬項網絡服務和伺服器受 Heartbleed 所影響,可見 OpenSSL 影響之廣泛。

OpenSSL 小組並未有就此高風險漏洞公布太多細節,但由於 OpenSSL 將影響 TLS 傳輸安全,故相關的修正,均影響甚廣,所有各位有應用 OpenSSL 的 unwiro.pro 的讀者亦應盡快於官方推出更新後進行更新。

Source:The Register